Путеводитель по Черниговщине

фото

Статьи

Автозапуск VPN в Windows

Опубликовано: 19.03.2018В последние несколько лет все более популярной становится технология организации удаленного рабочего места (будь то отдельный сотрудник и целый офис) за счет технологии VPN. Однако пользователю не очень удобно каждый раз при загрузке компьютера вручную инициировать VPN соединение. Как сделать так, чтобы VPN подключение поднималось автоматически при загрузке Windows или при входе пользователя в систему и не требовало бы от пользователя никаких дополнительных манипуляций? Попробуем в этом разобраться.

Предположим, что для подключения к VPN, вы используете специально созданное подключение с именем « vpn_ office ». В том случае, если новое VPN создавалось с настройками по-умолчанию, скорее всего его название будет содержать пробелы или русские символы ( процесс создания VPN подключения в Windows 8 ). Для дальнейшей работы, лучше его переименовать, так, чтобы имя VPN подключения содержало только английский символы, а пробелы в названии отсутствовали (Правой клавишей по значку соединения и «Переименовать»).

В параметрах VPN подключения снимите галочки у параметров:

Отображать ход подключения (Display progress while connecting) Запрашивать имя, пароль и т.д. (Prompt for name and password, certificate, etc) Включать домен входа в Windows (Include Windows logon domain)

Существует несколько способов автоматической установки VPN соединения в Windows. Большинство из них работают корректно практически во всех версиях Windows и отличаются способами реализации автоматического запуска сценария инициации VPN подключения. В некоторых случаях какая-то конкретная методика может не заработать, и вам придется попробовать альтернативную. Также стоит отметить, что описанные методики автоматического подключения к VPN были протестированы в Windows 7, однако с небольшими модификациями и правками (или совсем без оных), их можно использовать и в других ОС семейства Windows

Для установки автоматического VPN соединения мы будем использовать встроенную в систему утилиты rasdial .

Аренда сервера выделенного и виртуального, хостинг vps vds windows

Мастер-Сервер работает в данной сфере с 2008 года, на протяжении этого времени мы приобрели уникальный опыт, отобрали самые качественные площадки для аренды серверов, хостинга, сумели заработать авторитет перед дата-центрами и сейчас покупаем серверы по сниженным ценам. Благодаря всему этому, и мы в свою очередь, предоставляем возможность нашим клиентам взять в аренду выделенные (физические) и vps серверы недорого - по доступным ценам.

На англ. dedicated server - вид хостинга или решение для проектов, которым требуется высокое качество и максимальная надежность работы.

Пользователю целиком предоставляются в распоряжение все аппаратные и программные ресурсы физической машины (процессор, оперативная память, диск, интернет канал), а также полный root доступ для Linux (или administrator если ОС Виндовс). Выделенные сервера обычно арендуют клиенты, кому необходимы повышенные требования, например для запуска сложных сайтов или приложений. Менее требовательным людям подойдет более дешевая технология, называемая виртуализацией.

Довольно часто к серверу прилагается подключение KVM (IPMI, iDRAC, iLO)— это устройство позволяет удалённо перезагружать, проводить настройки BIOS, самостоятельно установить OS, менять различные параметры Raid-контроллера, и др.

Juniper и несколько routing-instances или как создать вторую роутинг таблицу для BGP (VRF)

Задача

Необходимо создать внутри одного физического роутера отдельную роутинг таблицу для одного клиента и двух его апстримов.

Иными словами нужно что бы эти три пира «жили» в своей таблице маршрутизации и не имели отношения к основной таблице маршрутизации.

Каждая таблица будет «жить» по своим законам и трафик будет ходить по своим маршрутам.

Имеем

Juniper M10i JUNOS 10.1R1.8Решение

Решить эту задачу нам поможет routing-instances .

Благодаря им мы можем создать несколько таблиц маршрутизации и явным образом указать для каких интерфейсов роутера её использовать.

Читаем доку: Configuring Routing Instances

Первый возникающий вопрос это какого типа routing-instances нам нужен ? Смотрим описание :

forwarding —Provide support for filter-based forwarding, where interfaces are not associated with instances. All interfaces belong to the default instance. Other instances are used for populating RPD learned routes. See Configuring Filter-Based Forwarding. l2vpn —Provide support for Layer 2 VPNs. For more detailed information about configuring VPNs, see the JUNOS VPNs Configuration Guide. layer2 -control—(MX Series routers only) Provide support for RSTP or MSTP in customer edge interfaces of a VPLS routing instance. For more detailed information about configuring RSTP and MSTP, see the JUNOS MX Series Ethernet Services Routers Layer 2 Configuration Guide no-forwarding —This is the default routing instance. Do not create a corresponding forwarding instance. virtual-router —Similar to a VPN routing and forwarding instance type, but used for non-VPN-related applications. There are no VRF import, VRF export, VRF target, or route distinguisher requirements for this instance type. virtual-switch —(MX Series routers only) Provide support for Layer 2 bridging. Use this routing instances type to isolate a LAN segment with its Spanning Tree Protocol (STP) instance and separates its VLAN identifier space. For more detailed information about configuring a virtual switch, see the JUNOS MX Series Ethernet Services Routers Layer 2 Configuration Guide and the JUNOS MX Series Ethernet Services Routers Solutions Guide. vpls —Virtual private local-area network (LAN) service. Use this routing instance type for point-to-multipoint LAN implementations between a set of sites in a VPN. For more information about configuring VPLS, see the JUNOS VPNs Configuration Guide. vrf —VPN routing and forwarding instance. Provides support for Layer 3 VPNs, where interface routes for each instance go into the corresponding forwarding table only. For more information about configuring VPNs, see the JUNOS VPNs Configuration Guide.To configure a routing instance type, include the instance-type statement:

routing-instances { routing-instance-name { interface interface-name; instance-type (forwarding | l2vpn | layer2-control | no-forwarding | virtual-router | virtual-switch | vpls | vrf); } }Если вы общались с железом от Cisco , то первое что вам бросится в глаза, так это знакомое слово VRF(либо вы уже слышали/настраивали VRF-lite ).

В моем случае мне походит тип virtual-router , т.к. VPN`а у меня нет, а все что мне нужно это создать вторую, отдельную от основной, таблицу маршрутизации, которая будет действовать только в пределах данного роутера .

Опять про DNS. Подробно, очень подробно.

Система доменных имен (DNS, Domain Name System) представляет собой механизм, а именно распределенную БД, предназначенный для поиска по имени хоста его IP адреса и некоторой другой информации (например, имени почтового сервера). В статье описываются:

Пространство доменных имен

Пространство доменных имен имеет вид дерева (иерархии) узлов. Каждый узел дерева помечен простым именем. Простое имя начинается на букву Latin-1 (в процессе эволюции стандарта было разрешено начинать простое имя с цифры), кончается на букву или цифру, в промежутке буквы или цифры или минус (RFC 952). Протокол DNS допускает использование любых значений октетов в простом имени, но традиции нарушать не стоит – последствия вам не понравятся. Прописные и строчные буквы не различаются. Длина простого имени – не более 63 символов. Простые имена узлов, имеющих общего предка, должны быть уникальны. Полное имя узла записывается как последовательность простых имен самого узла и всех его предков до корня включительно, записываемых слева направо и разделяемых точками. Имя корня – пустая строка, т.е. полное имя обязательно завершается точкой (заметьте, что в некоторых случаях, например, при записи почтовых адресов, заключительная точка должна быть опущена). Максимальная длина полного имени – 255 символов, включая точки. Максимальное число уровней дерева – 127. Кроме полного (абсолютного) имени узла (FQDN, fully qualified domain name) некоторые программы позволяют использовать относительные (относительно некоторого опорного узла) имена. Относительные имена отличаются отсутствием завершающей точки (и путаются при этом с именами почтовых доменов также не имеющими завершающей точки!).

Полное (доменное) имя узла (не обязательно листового) используется как индекс для доступа к БД, содержащей информацию об узлах. Если узлу соответствует некоторый хост, то таким образом можно получить информацию об этом хосте.

Total Network Inventory 3

Некоторые владельцы компаний до сих пор не понимают, почему так необходима программа для инвентаризации и учета компьютеров? Во многих организациях, которые постоянно расширяют парк рабочих ПК, остро встает вопрос о необходимости ведения мониторинга систем, а также инвентаризации техники. Специалисты должны постоянно контролировать список установленных программ, изменение основных конфигураций, а ручная опись состояния каждого компьютера иногда бывает просто невозможна. Для оптимизации процесса ведения учета была разработана специальная программа инвентаризации компьютеров в сети – Total network inventory 3 . Нет необходимости проводить подготовку перед началом работы и стартом процесса сканирования, а набор заданных параметров может быть минимальным. Для запуска мастера сканирования требуется установка программного обеспечения только на один компьютер. Перед стартом сбора информации необходимо лишь указать список сетевых узлов, ввести логин с паролем – и можно начинать. За несколько минут вы сможете провести удаленное сканирование по сети и собрать данные обо всех устройствах, которые могут находиться под управлением различных операционных систем. Вся информация о каждом компьютере из всей сети, которым отведены в памяти отдельные файлы, будет храниться на жестком диске. Вам предоставляется возможность не только наблюдать за собранными данными, но и самостоятельно организовывать систему ведения учета: перемещайте созданные файлы, объединяйте их в группы и присваивайте инвентарные номера. Кроме того, программа учета компьютеров Total network inventory позволяет формировать стандартные сетевые отчеты и самостоятельно конструировать формы, которые будут содержать только самые необходимые сведения. Благодаря сводкам с узкими параметрами вы без проблем можете отслеживать установленное программное обеспечение, а также лицензии на их использование. Кроме того, программы для мониторинга системы компьютера помогают выявить неразумное использование технических ресурсов и определить оборудование, на котором установлены устаревшие компоненты. Оповещения сообщат об уязвимых местах сети, а также о компьютерах, на которых антивирусы не были установлены или устарели. Из вышеописанного материала следует, что инвентаризация компьютеров – достаточно простая задача, которая выполняется в несколько кликов мыши, нужно лишь купить описанную программу.

Заметки сисадмина » Периодически пропадают компьютеры из “Сетевого окружения”

Периодически пропадают компьютеры из "Сетевого окружения"

Возможные проблемы:

Сеть работает, но в "Сетевом окружении" не все или вообще нет компьютеров. Компьютер пингуется, но при попытке обратиться к нему по имени выдаётся ошибка "Нет доступа" или "Не найден сетевой путь". Периодически пропадают компьютеры из "Сетевого окружения". Тормоза при просмотре "Сетевого окружения".Кроме того, проблемы могут возникать на мультихомных (multihomed) серверах и клиентах – компьютерах с несколькими сетевыми интерфейсами или работающей службой RAS.

Для формирования списка компьютеров и доменов в сетях Windows применяется механизм Browsing. Его общий смысл заключается в том, что определённые компьютеры сети выполняют роль браузеров (browser) – хранят и распространяют список имён присутствующих в данный момент в сети компьютеров. Служба браузинга использует в своей работе NetBIOS, поэтому работать браузинг будет только в сети, где на компьютерах установлен и включён NetBIOS. Каждый компьютер с установленной службой доступа к файлам и принтерам сетей Microsoft сообщает о себе при загрузке Windows.

Любой компьютер с Windows может выполнять следующие роли:

Nonbrowser – не является браузером Potential browsers – не действует, как браузер, но может им стать Master Browser – формирует список компьютеров в данной подсети, рассылает этот список Backup Browser'ам и клиентам своей IP-подсети, назначает Backup Browser'ы Backup Browser – рассылает список компьютеров в данной подсети клиентам своей подсети Domain Master Browser – принимает списки от Master Browser'ов всех подсетей домена, объединяет их и рассылает Master Browser'ам. Этой ролью всегда обладает PDC (В среде Windows 2000 – эмулятор PDC)На роль можно влиять, изменяя ключ реестра MaintainServerList. Его возможные значения:

Используем Outlook для восстановления информации из OST файла

В данной статье поговорим о том, как можно восстановить данные из OST файла (файла автономных папок). Без Outlook та же самая процедура подручными средствами не выполняется и обычно требует приобретения стороннего программного обеспечения, позволяющего сконвертировать файл OST в PST (файл личных папок).

При использовании режима кэширования (“Cached Exchange Mode”), Outlook хранит локальную копию вашего ящика в файле с расширением .OST , это и есть файл автономных папок ( Offline Storage file ). Данный файл можно найти в каталоге C:\Users\<username>\AppData\Local\Microsoft\Outlook.

По причине сбоя на сервере или недоступности сервера Exchange иногда возникает необходимость выудить некую информацию из OST файла. Именно для таких случаев и написана данная инструкция, следуя которой можно восстановить почту из хранящегося локально ost файла.

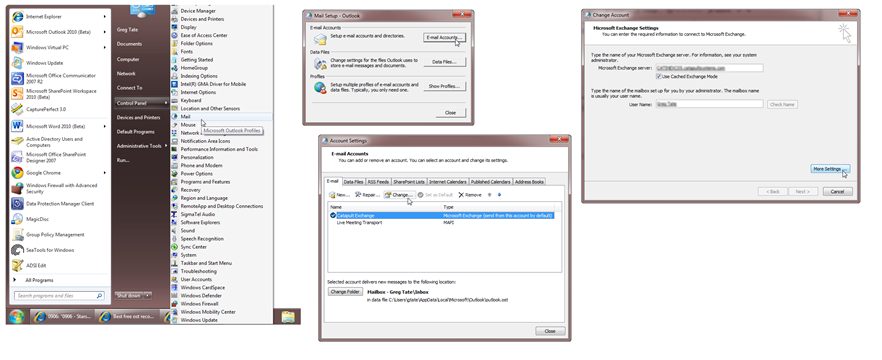

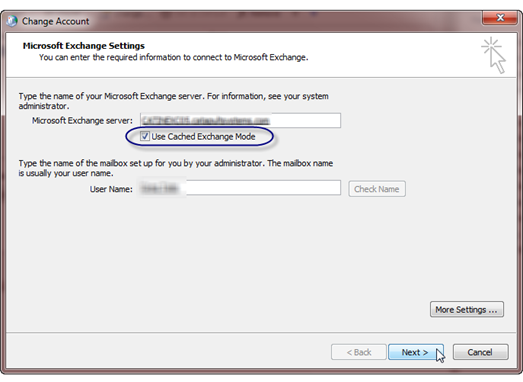

В панели управления откройте элемент Почта (Mail). Нажмите кнопку «E-mail Accounts». Выберите свой аккаунт Exchange и нажмите Change. В окне настроек нажмите кнопку «More Settings».

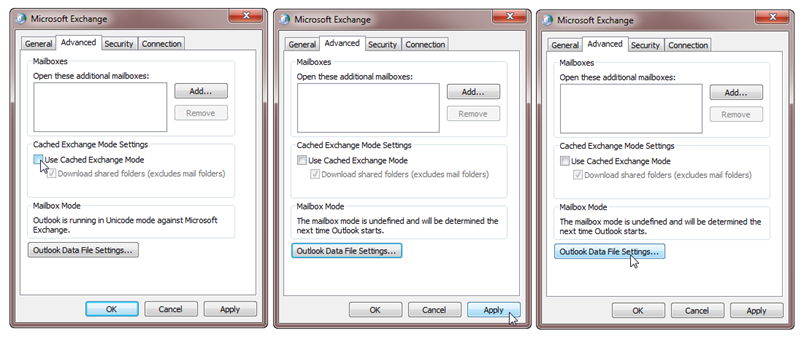

Перейдите на вкладку Advanced и снимите опцию использования режима кэширования (Use Cached Exchange Mode). Сохраните настройки, нажав Apply, затем нажмите кнопку Outlook Data File Settings.

В появившемся окне нажмите кнопку «Disable Offline Use». В том случае, если появится окно с предупреждением, что Outlook не сможет работать с файлом OST, ответьте Yes, после чего вы вернетесь в окно More Settings.

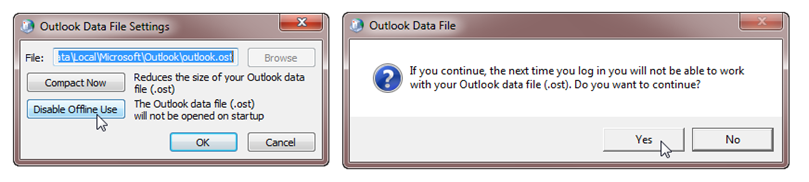

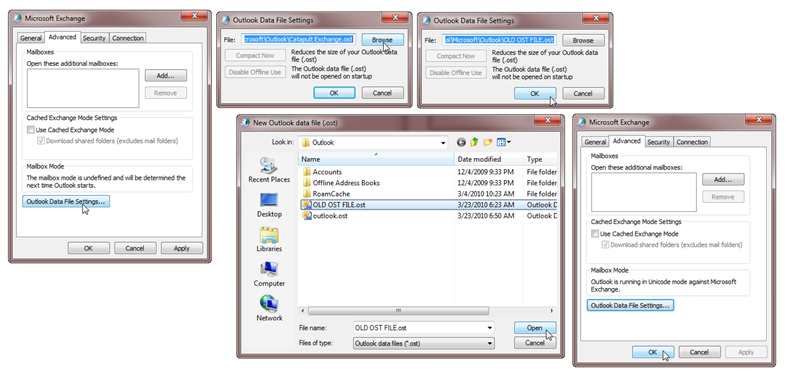

Опять нажмите кнопку «Outlook Data File Settings», вы увидите, что стала доступна кнопка Browse. Нажмите ее и укажите свой старый файл OST (почту из которого нужно восстановить) и нажмите OK дважды.

Далее возвращаемся в окно настроек почтового аккаунта, активируйте опцию «Use Cached Exchange Mode” и нажмите Next и Finish.

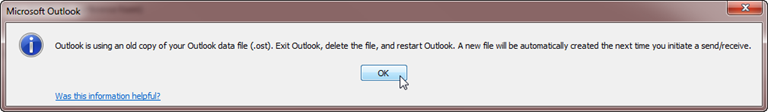

Запустите Outlook. Должно появиться сообщение, что Outlook использует старую копию ost. Нажмите OK и дождитесь загрузки Outlook. На данном этапе ни в коем случае не перезапускайте Outlook, т.к. при следующем запуске принудительно создастся новый OST файл. После загрузки Outlook вы должны увидеть все содержимое вашего старого ящика, включая письма, контакты и информацию в календаре.

Далее нужно создать файл личных папок (.pst), подключить его в конфигурацию Outlook и перенести всю необходимую информацию в него. После окончания переноска, не забудьте переключиться на нормальный файл OST в текущей конфигурации.

Очистка занятых COM портов

При присоединении абсолютно нового COM устройства или USB устройства, Windows обнаруживает благодаря Plug-n-Play и присваивает ему номер COM порта в диапазоне от 1 до 255 . Если же вы подключаете устройство еще раз, ему прикрепляется тот же, зарезервированный за ним ранее COM порт. Если же вы подключаете еще одно новое устройство, то ему назначается другой незанятый номер COM порта.

Некоторые программы (чаще старые), способны работать только на двухзначных номерах COM портов, и не работают с COM100 и более. Некоторые очень древние программы работают только портами с COM1-COM9. Как поступить, если устройство получило не нужный COM порт? Можно ли удалить номер зарезервированного COM порта?

Смена номера COM порта для приложения или устройства

В первую очередь стоит попробовать вручную переопределить номер COM порта для определенного COM-устройства. Предположим требуемый COM порт уже занят, и мы хотим его попробовать его освободить.

Запустим диспетчер устройств (Device Manager) таким образом:set devmgr_show_nonpresent_devices=1start devmgmt.msc В меню консоли выберем View -> Show Hidden Devices . Разверните ветку Ports ( COM & LPT) и в списке найдите устройство, которому назначен нужный COM порт (бледная иконка означает, что данный COM порт назначен, но в настоящий момент это устройство не подключено). Щелкните по нему ПКМ и выберите Uninstall Освобожденный COM порт может быть назначен другому устройству. Найдите в этой же ветке свое устройство, откройте окно его свойств ( Properties ). Затем перейдите на вкладку Port Settings и нажмите кнопку Advanced . В выпадающем списке выберите неиспользуемый COM порт.

Приведенная выше методика не всегда позволяет освободить занятый COM порт. В этом случае придется прибегнуть к редактированию реестра.

Админу на заметку - 19. Как изменить редакцию Windows без переустановки OC

Основная проблема заключается в том, что с необходимостью изменить редакцию Windows пользователь сталкивается тогда, когда система уже "обжита": установлено и настроено необходимое ПО, оборудование, разложены привычным образом данные и т.д., и т.п.

Существуют два сценария изменения редакции. Один из них можно условно назвать "официальным". Microsoft поддерживает переход с младших изданий на старшие вполне официально. Достаточно приобрести специальный ключ или коробку.

Хуже, когда редакцию надо понизить. Обычно это бывает при лицензировании пиратских версий, когда закупаются коробки или лицензии нужной редакции, которая не совпадает с тем, что реально стоит на компьютерах. Официально Microsoft не поддерживает таких изменений и рекомендует установить систему с нуля, однако есть одна недокументированная возможность, которую мы и рассмотрим.

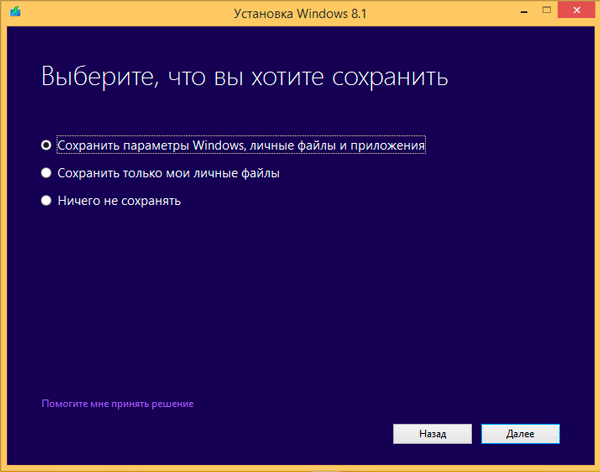

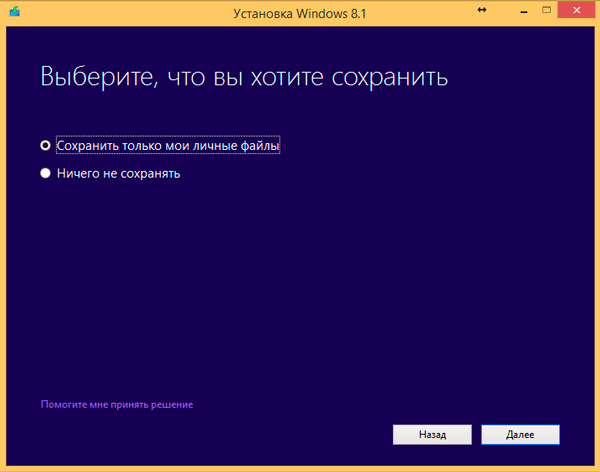

Всем известно, что если запустить инсталлятор Windows в загруженной ОС, то одной из доступных опций будет обновление системы с сохранением всех установленных приложений и настроек.

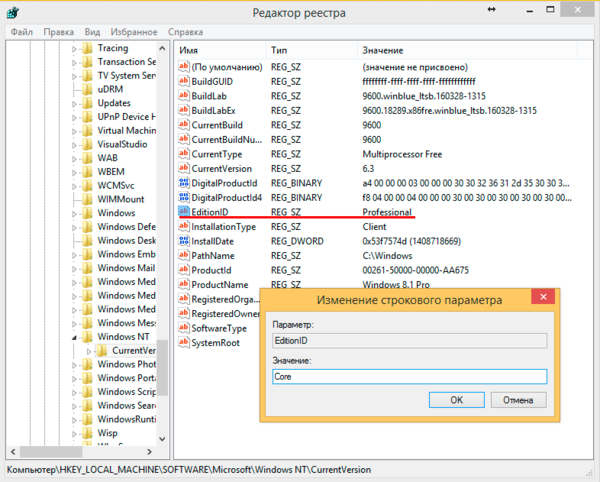

Эмпирическим путем было установлено, что информацию о редакции системы установщик получает из ветви реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersionв виде значения параметра EditionID . Для успешного обновления со сменой редакции нам нужно изменить данный параметр таким образом, чтобы он соответствовал редакции целевого дистрибутива.

Настройка групповых политик WSUS

В одной из предыдущих статей мы подробно описали процедуру установки сервера WSUS на базе Windows Server 2012 . Следующий этап настройки корпоративной системы установки обновлений Windows – настройка клиентов на использование развернутого сервера WSUS. В этой статье мы рассмотрим процедуру настройки клиентов сервера WSUS с помощью групповых политик Active Directory.

Содержание:

Групповые политики AD позволяют администратору автоматически назначить компьютеры в различные группы WSUS, избавляя его от необходимости ручного перемещения компьютеров между группами в консоли WSUS и поддержки этих групп в актуальном состоянии. Назначение клиентов к различным целевым группам WSUS основывается на метках на самом клиенте (метки задаются политикой или прямой модификацией реестра). Такой тип соотнесения клиентов к группам WSUS называется client side targeting (Таргетинг на стороне клиента).

Предполагается, что в нашей сети будут использоваться две различные политики обновления: для серверов ( Servers ) и для рабочих станций ( Workstations ).

Совет . Политика использования сервера WSUS клиентами во многом зависит от организационной структуры OU Active Directory и правил установки обновлении в организации. В этой статье мы рассмотрим всего лишь частный вариант, позволяющий понять базовые принципы использования политик AD для установки обновлений Windows.

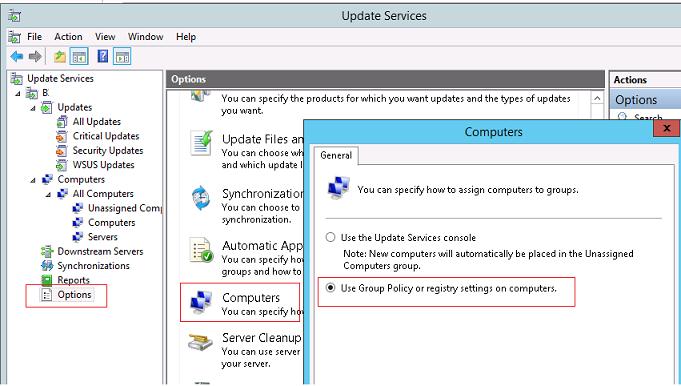

В первую очередь необходимо указать правило группировки компьютеров в консоли WSUS (targeting). По умолчанию в консоли WSUS компьютеры распределяются по группам вручную администратором сервера (server side targeting). Нас это не устраивает, поэтому укажем, что компьютеры распределяются в группы на client side targeting (групповых политик или параметров реестра). Для этого в консоли WSUS перейдите в раздел Options и откройте параметр Computers . Поменяйте значение на Use Group Policy or registry setting on computers (Использовать групповые политики или значения в реестре).

Далее перейдем непосредственно к настройке клиентов WSUS с помощью GPO. Откройте консоль управления групповыми политиками (Group Policy Management) и создайте две новые групповые политики: ServerWSUSPolicy и WorkstationWSUSPolicy.

Новости

© Андрущенко, Путеводитель по Черниговщине, chernigov-foto.com - 2011